Das Dark Web ist für viele Menschen faszinierend. Um Zugang zum Dark Web zu erhalten, müssen Sie den Tor-Browser verwenden. Dies ist ein Browser, mit dem Sie anonym im Dark Web surfen und darauf zugreifen können. Wenn Sie auf das Dark Web zugreifen möchten, ist es wichtig, dass Sie dies sicher tun. Für zusätzlichen Schutz und Privatsphäre im Internet ist es sehr ratsam, dass Sie eine VPN-Verbindung verwenden. Um ein VPN zu installieren, folgen Sie diesen Schritten:

- Melden Sie sich bei einem guten VPN-Anbieter an

- Laden Sie die VPN-App auf Ihr Gerät herunter

- Wählen Sie einen VPN-Server in dem Land, das den Tor-Browser nicht blockiert

- Öffnen Sie den Tor-Browser und surfen Sie sicher und anonym im Dark Web

Wir empfehlen NordVPN. Dies ist ein vertrauenswürdiger und schneller VPN-Anbieter mit hohen Datenschutzstandards.

Selbst mit einer VPN-Verbindung können Sie im Dark Web einem Risiko ausgesetzt sein. Sie sind nie zu 100 % sicher. Sie könnten versehentlich persönliche Informationen preisgeben oder auf einen falschen Link klicken. Seien Sie also immer vorsichtig und achten Sie auf Cyber-Kriminelle.

Möchten Sie mehr Informationen darüber, wie Sie sich sicher Zugang zum Dark Web verschaffen können? Lesen Sie den vollständigen Artikel unten, um all das und mehr zu erfahren.

Das Dark Web ist ein geheimnisvoller Ort. Kurz gesagt, es ist der Teil des Internets, den Sie mit einem normalen Browser nicht besuchen können. Oft wird der Begriff „Deep Web“ als Ersatz für „Dark Web“ verwendet. Dies ist jedoch ein ganz anderer Teil des Internets (je nach Land, in dem Sie sich befinden). Kurz gesagt, das Internet ist wie folgt:

| Art des Webs | Kurze Beschreibung |

|---|---|

| Surface Web | Das Surface Web ist das „normale“ Internet. Es besteht aus all den Seiten, die über Browser wie Google Chrome, Microsoft Edge, Safari und Mozilla Firefox über reguläre Suchmaschinen wie Google und Bing zugänglich sind. Denken Sie an Seiten wie Amazon, Wikipedia oder die Seite Ihrer örtlichen Bäckerei. |

| Deep Web | Das Deep Web ist der Teil des Internets, der sich hinter verschlossenen Türen befindet. Dazu gehören Dateien, Firmennetzwerke und Seiten, auf die Sie nur zugreifen können, wenn Sie eingeloggt sind. Diese Daten tauchen nicht in den Suchmaschinen auf. Denken Sie zum Beispiel an den Posteingang Ihrer E-Mail oder das Message Board Ihrer Firma, das nur für Personen zugänglich ist, die in einer bestimmten Firma arbeiten. Dies ist der mit Abstand größte Teil des Internets. Der Begriff „Deep Web“ wird manchmal als Synonym für „Dark Web“ verwendet, obwohl die beiden Begriffe eigentlich unterschiedlich sind. Obwohl der Begriff „Deep Web“ in einigen Sprachen anstelle von „Dark Web“ verwendet wird. |

| Dark Web | Das Dark Web ist der „unsichtbare“ Teil des Internets, den Sie nur mit einem speziellen Browser, wie Tor, besuchen können. Tor ist eine Abkürzung für The Onion Router. Über den Tor-Browser können Sie im Internet surfen, genau wie beispielsweise mit Google Chrome. Der Unterschied ist jedoch, dass Sie mit dem Tor-Browser auch Zugang zu Seiten erhalten, die im regulären Web (dem Surface Web) nicht verfügbar sind. Diese Sammlung von Seiten ist als das Dark Web bekannt. Das Dark Web besteht aus allen Arten von Webseiten, genau wie das Surface Web. Und obwohl das Dark Web für „illegale“ Seiten bekannt ist, sind diese Seiten nur ein kleiner Teil des Dark Web. |

Obwohl es nicht sehr schwierig ist, auf das Dark Web zuzugreifen, ist es wichtig, dass Sie an Ihre Online-Sicherheit denken. Das Dark Web ist unreguliert und Cyberkriminelle könnten überall lauern. Deshalb sollten Sie sich informieren und Ihr System absichern, bevor Sie das Dark Web betreten. Dieser Artikel gibt Ihnen Tipps für den sicheren Zugriff auf das Dark Web.

Willst du wissen, wie man den Tor-Browser einrichtet und wie man im Dark Web navigiert? Dann bist du hier genau richtig. Wir geben dir einen ausführlichen Schritt-für-Schritt-Plan mit Links und Tipps, wie du so sicher wie möglich im Dark Web surfen kannst. Wenn du auf Begriffe stößt, die du nicht verstehst, schau in unser Dark-Web-Wörterbuch für weitere Erklärungen.

Sicherheit geht vor! Verwenden Sie ein VPN

Wenn Sie auf das Dark Web zugreifen möchten, ist es wichtig, dass Sie dies auf eine sichere Weise tun. Das Dark Web ist nicht dasselbe wie das „normale“ Internet an der Oberfläche. Es birgt eine Reihe von unerwarteten Fallstricken. Um auf das dark Web zuzugreifen, folgen Sie diesen Schritten:

- Laden Sie den anonymen Tor-Browser von der offiziellen Website herunter und installieren Sie ihn.

- Schalten Sie Ihr VPN für zusätzliche Online-Sicherheit ein.

- Starten Sie den Tor-Browser.

- Stellen Sie sicher, dass Ihr Tor-Browser keine Skripte zulässt.

- Stellen Sie die Sicherheitsstufe des Browsers auf die höchste Stufe ein.

- Gehen Sie zu der Dark-Web-Seite, die Sie besuchen wollen. Sie könnten beispielsweise The Hidden Wiki besuchen (Link funktioniert nur im Tor-Browser). Dies ist eine Seite mit Links zu anderen Dark-Web-Seiten.

Wenn Sie wirklich im Dark Web vorbereitet sein wollen, brauchen Sie mehr als diese einfachen Schritte. Weitere Erklärungen und Tipps, wie Sie sich anonym und sicher im Dark Web bewegen können, finden Sie in unserem umfangreichen Leitfaden weiter unten. Wir geben Ihnen Tipps, die Ihnen helfen, sicher zu bleiben, wenn Sie Tor benutzen.

Hinweis: Sie haben vielleicht gehört, dass die Nutzung des Tor-Netzwerks (mit einem guten VPN für zusätzliche Sicherheit) nicht der einzige Weg ist, um ins Dark Web zu gelangen, was auch stimmt. Allerdings ist es tatsächlich der einzige Weg, der mehr oder weniger sicher ist. Heutzutage können Benutzer einige Dark-Web-Seiten auch über ihren Standard-Browser (wie Google Chrome) durch ein anderes von Tor entwickeltes Tool erreichen: Tor2web. Allerdings hat sogar Tor selbst darauf hingewiesen, dass dies weitaus gefährlicher ist, als den Tor-Browser dafür zu verwenden. Denn diese Art des Zugriffs auf das Dark Web macht es Cyberkriminellen viel leichter, Ihre Identität herauszufinden oder sogar Ihren PC mit Hardware zu infizieren. Daher betonen wir, dass die Verwendung des Tor-Browsers für den Zugang zum Dark Web wirklich wichtig ist!

Ist das Dark Web legal?

Mit einem Wort: ja. Das Dark Web ist in den meisten Teilen der Welt legal. Auch die Verwendung des Tor-Browsers ist völlig legal. Wenn Sie jedoch das Dark Web nutzen, um gegen das Gesetz zu verstoßen, nehmen Sie trotzdem an illegalen Aktivitäten teil. Wir raten allen unseren Lesern dringend, vernünftig zu sein und illegale Aktivitäten im Dark Web (und darüber hinaus) zu jeder Zeit zu vermeiden.

Mit einem Wort: ja. Das Dark Web ist in den meisten Teilen der Welt legal. Auch die Verwendung des Tor-Browsers ist völlig legal. Wenn Sie jedoch das Dark Web nutzen, um gegen das Gesetz zu verstoßen, nehmen Sie trotzdem an illegalen Aktivitäten teil. Wir raten allen unseren Lesern dringend, vernünftig zu sein und illegale Aktivitäten im Dark Web (und darüber hinaus) zu jeder Zeit zu vermeiden.

Das Dark Web und der Tor-Browser sind Werkzeuge, um Ihr Recht auf Privatsphäre zu schützen. Das ist die Intention des Browsers und die Art und Weise, wie man ihn nutzen sollte, unserer Meinung nach. Das Recht auf Privatsphäre ist ein Menschenrecht, das von den Vereinten Nationen festgelegt wurde. Dies ist in den folgenden Artikeln erklärt worden:

- Erklärung der Menschenrechte der Vereinten Nationen (UDHR) 1948, Artikel 12

- Internationaler Pakt über bürgerliche und politische Rechte (ICCPR) 1966, Artikel 17

- Amerikanische Menschenrechtskonvention, Artikel 11

- Amerikanische Erklärung der Rechte und Pflichten des Menschen, Artikel 5

- Europäische Konvention zum Schutze der Menschenrechte, Artikel 8

Über 130 Länder, die Teil der Vereinten Nationen sind, haben Verfassungserklärungen zum Schutz der Privatsphäre ihrer Bürger. Die Chancen stehen gut, dass auch das Land, in dem Sie sich gerade befinden, diese Erklärungen hat. Dennoch können die lokalen Gesetze sehr unterschiedlich sein. Wenn Sie mehr über Ihr Recht auf Privatsphäre und die Nutzung des Dark Webs an Ihrem Standort wissen möchten, raten wir Ihnen, die Gesetze Ihres Landes zu konsultieren.

Der komplette Schritt-für-Schritt-Plan zum sicheren Surfen im Dark Web

Das Dark Web kann ein ziemlich gefährlicher Ort sein, wenn Sie nicht die richtigen Vorsichtsmaßnahmen treffen. Sie können mit guter Antiviren-Software und einem anständigen VPN relativ sicher bleiben. Wenn Sie jedoch völlig anonym sein und Ihr Gerät schützen wollen, brauchen Sie ein bisschen mehr als das. Im Folgenden finden Sie 15 Schritte, die Ihnen helfen können, das Dark Web sicher zu besuchen. Denken Sie jedoch daran, dass sich die Dinge schnell ändern und Hacker jeden Tag schlauer werden

- Verstehen Sie die Grundlagen

- Benutzen Sie ein mobiles Live OS (optional)

- Verschlüsseln Sie Ihren Datenverkehr mit einem VPN

- Laden Sie Tor von der offiziellen Webseite

- Treffen Sie Sicherheitsvorkehrungen

- Verändern Sie das Sicherheitsniveau des Tor-Browsers und blockieren Sie Skripte

- Gibt es ein IP-, DNS- oder WebRTC-Leak?

- Was ist Legende und was ist Realität?

- Nutzen Sie anonyme Dienste

- Vermeiden Sie Logins, Plugins, Abos und Zahlungen

- Surfen Sie zielgerichtet

- Nutzen Sie Krypto-Währungen als Zahlungsmittel

- Schließen Sie alles, wenn Sie fertig sind

- Erkennen Sie, dass Sie nie 100% sicher sind

- Schlagen Sie nach in Online-Ratgebern, Anleitungen, Blogs, Chats etc

1. Verstehen Sie die Grundlagen

Es mag langweilig klingen, aber das Dark Web ist komplex und eine Menge kann schiefgehen. Es wimmelt nur so vor Betrügern, Malware und Phishing-Seiten. „Learning by doing“ ist in diesem Fall nicht zu empfehlen. Das Risiko, das eigene Gerät mit Malware zu infizieren oder sogar Geld zu verlieren, bevor man sich zurechtfindet, ist dabei zu groß. Im Dark Web gibt es genug User, die versuchen, die Unkenntnis anderer auszunutzen.

Es ist darum wichtig, sich darüber im Klaren zu sein, was man im Dark Web erreichen möchte, bevor man die Software herunterlädt und mit dem Browsen loslegt. Wer weiß, was er tun will, kann sich besser schützen:

- Wenn Sie auf der Suche sind nach etwas Neuem oder Spannendem: Stellen Sie sicher, dass Sie wissen, wie Sie beim Navigieren im Dark Web sicher bleiben.

- Wenn Sie mittels Bitcoin oder anderen Krypto-Währungen Gewinn machen wollen: Eignen Sie sich hinreichend Wissen über die Funktionsweise von Bitcoin und der Blockchain an und informieren Sie sich, auf welchen Plattformen sicher und zuverlässig mit anderen Usern gehandelt werden kann.

- Als Whistleblower ist es wichtig, darauf zu achten, dass Sie völlig anonym sind. Wenn Sie bestimmte Dinge ans Licht bringen, kann Sie das Ihren Job oder in manchen Ländern Ihre Freiheit kosten. Indem Sie versuchen, so anonym wie möglich zu bleiben, können Sie verhindern, dass Ihre Tarnung auffliegt.

2. Benutzen Sie ein mobiles Live OS (optional)

Eine der wichtigsten Sicherheitsvorkehrungen im Dark Web ist Anonymität. Nicht, weil das Dark Web illegal ist (ist es nämlich nicht), sondern weil gilt: Je anonymer, desto sicherer. Leider ist Windows 10 ein Albtraum für Ihre Privatsphäre. Windows macht Folgendes, was Ihrer Anonymität nicht zuträglich ist:

- Ihre Daten werden kontinuierlich synchronisiert. Browserverlauf, unverschlüsselte Webseiten, App-Einstellungen und WLAN-Hotspots werden gespeichert.

- Ihrem Gerät wird automatisch eine eindeutige Werbe-ID zugewiesen. Anhand dieser ID können zahlreiche Unternehmen Sie im Internet erkennen und verfolgen.

- Cortana sammelt Daten wie Tastatureingaben, Suchergebnisse, Mikrofonaufnahmen, Kalenderinhalte, Musiklisten und sogar Online-Shopping-Einkäufe.

- Microsoft sammelt allerlei Daten: Ihre Identität, Passwörter, Interessen und Gewohnheiten, Nutzerdaten, Kontakte und Standorte.

Ein Hacker, der über das Dark Web Zugang zu Ihrem System bekommt, kann möglicherweise all diese Informationen gegen Sie verwenden. Viele dieser datensammelnden Funktionen können in Windows 10 ausgeschaltet werden (nicht alle!). Gehen Sie dafür durch die Windows Einstellungen oder verwenden Sie ein kleines, praktisches Programm wie W10Privacy.

Eine viel bessere Idee ist allerdings, statt Windows 10 ein mobiles Live Betriebssystem (OS) für das Dark Web zu benutzen, so wie Tails, Whonix, ZuesGuard, oder Qubes.

Tails, Whonix, ZeusGuard, oder Qubes

Tails (The Amnesiac Incognito Live System) ist eine ‚tragbare‘ Live-Version des Linux Betriebssystems, das Spuren auf Ihrem Gerät hinterlässt. Das kostenlose OS kann auf einen USB-Stick geladen oder auf eine DVD gebrannt werden. Eine Installation auf Ihrem Computer ist nicht nötig. Wenn Sie den vorbereiteten USB-Stick an Ihren PC anschließen oder die DVD einlegen, können Sie das Betriebssystem sofort benutzen. Es können keine Cookies auf Ihrer Festplatte gespeichert werden, außer, wenn Sie ausdrücklich die Erlaubnis geben.

Tails (The Amnesiac Incognito Live System) ist eine ‚tragbare‘ Live-Version des Linux Betriebssystems, das Spuren auf Ihrem Gerät hinterlässt. Das kostenlose OS kann auf einen USB-Stick geladen oder auf eine DVD gebrannt werden. Eine Installation auf Ihrem Computer ist nicht nötig. Wenn Sie den vorbereiteten USB-Stick an Ihren PC anschließen oder die DVD einlegen, können Sie das Betriebssystem sofort benutzen. Es können keine Cookies auf Ihrer Festplatte gespeichert werden, außer, wenn Sie ausdrücklich die Erlaubnis geben.

Praktischerweise ist der Tor-Browser im Tails Betriebssystem vorinstalliert. Da Tor eine Voraussetzung für den Zugang zum Dark Web ist, spart dies die Mühe einer zusätzlichen Installation.

Alternativen zu Tails

Alternativen zu Tails sind Whonix, ZeusGuard (kostenpflichtig) and Qubes OS. Alle drei Optionen haben Vor- und Nachteile; eine Frage des Geschmacks.

Whonix ist Tails sehr ähnlich: Es kann neben Ihrem regulären Betriebssystem verwendet werden. Anders gesagt, Sie können Windows, Mac oder Linux nutzen und Tails oder Whonix einfach nebenher laufen lassen.

Alles, was Sie auf Whonix tun, wird über Tor geleitet. Der Unterschied ist, dass Whonix gleichzeitig zu Ihrem regulären Betriebssystem über eine virtuelle Maschine läuft. Das macht das Ein- und Ausloggen im Dark Web viel schneller und einfacher. Es macht es aber wohl auch weniger sicher. Die Whonix-Homepage enthält eine detaillierte Anleitung.

Qubes OS ist ein Desktop Betriebssystem, in dem mehrere Virtual Machines integriert sind. Es wird nur von ca. 30.000 Usern benutzt. Möglicherweise ist es die sicherste Option, da jede Virtual Machine die Sicherheit erhöht. So benutzt Edward Snowden Qubes OS, um seine Anonymität im Internet zu wahren.

Live OS unterstützen keine VPN-Verbindungen

Ein wichtiger Hinweis: Viele Live OS unterstützen keine VPN-Verbindungen. Und das aus gutem Grund: Diese Betriebssysteme werden auf Ihrem Gerät isoliert betrieben, sozusagen in Quarantäne, und erhalten daher nur die nötigsten Informationen über den jeweiligen PC und damit Sie als User.

In diesem Fall ist es sicherer, direkt auf das Tor-Netzwerk zuzugreifen, anstatt sich erst mit einem Abo mit einem VPN-Dienst zu identifizieren. Unter solchen Umständen wird ein VPN außerdem zu einem permanenten Entry Guard oder Exit Node und ist ironischerweise weniger sicher.

- Also, nutzen Sie ein live OS? → Nutzen Sie Tor, aber kein VPN (überspringen Sie die Schritte 2 und 3, gehen Sie zu Schritt 4).

- Nutzen Sie Windows, Mac oder Linux? → Installieren Sie ein VPN und verbinden Sie sich danach mit Tor (gehen Sie zu Schritt 2).

Nicht jeder Nutzer verfügt über das nötige Know-How, um ein neues Betriebssystem herunterzuladen. Wenn Sie sich gegen Tails etc. entscheiden, befolgen Sie dann die nächsten Schritte.

3. Verschlüsseln Sie Ihren Datenverkehr mit einem VPN

Sogar mit dem Tor-Browser kann Ihr Datenverkehr zu Ihnen zurückverfolgt werden, wenn jemand genug Zeit, Ressourcen und Know-How aufwendet. Tatsächlich wurde 2017 eine Schwachstelle entdeckt, wodurch in manchen Fällen die echte IP-Adresse eines Users lesbar wurde.

Sogar mit dem Tor-Browser kann Ihr Datenverkehr zu Ihnen zurückverfolgt werden, wenn jemand genug Zeit, Ressourcen und Know-How aufwendet. Tatsächlich wurde 2017 eine Schwachstelle entdeckt, wodurch in manchen Fällen die echte IP-Adresse eines Users lesbar wurde.

Besonders schwerwiegend war dieser Fehler für MacOS- und Linux-Nutzer. Hätten diese User ein VPN verwendet, wäre ihre echte IP-Adresse trotz allem verborgen geblieben.

Es ist darum sehr zu empfehlen, zusätzlich zu Tor eine VPN-Verbindung zu benutzen, wenn Sie sich ins Dark Web begeben möchten.

VPNs verschlüsseln Ihren Datenverkehr und verbergen Ihre IP-Adresse vor Hackern und Behörden, sogar, wenn das Tor-Netzwerk versagt. Für weitere Informationen über VPNs, lesen Sie unseren detaillierten Hintergrundartikel.

Beachten Sie, dass nicht jeder VPN-Anbieter gleichermaßen vertrauenswürdig ist. Kostenlose Versionen beinhalten oft sehr langsame Verbindungen, Datenlimits und Sicherheitslücken. Wir empfehlen NordVPN als ein zuverlässiges VPN, das gut mit Tor funktioniert.

- Ausgezeichneter Schutz und breites Server-Netzwerk

- Schöne und elegante Anwendung

- Keine Protokolle

Beachten Sie auch, dass viele mobilen Live OS Betriebssysteme wie Tails keine VPN-Verbindungen unterstützen. Wenn Sie ein solches Betriebssystem verwenden, überspringen Sie dann diesen Schritt und fahren Sie fort mit einigen zusätzlichen Sicherheitsvorkehrungen.

4. Laden Sie Tor von der offiziellen Webseite

Auf mobilen Betriebssystemen wie Tails und Whonix ist Tor bereits vorinstalliert, damit können Sie also Schritt 3 überspringen. Für Windows-, Mac- und Linux-User ist dieser Schritt jedoch wichtig.

Auf mobilen Betriebssystemen wie Tails und Whonix ist Tor bereits vorinstalliert, damit können Sie also Schritt 3 überspringen. Für Windows-, Mac- und Linux-User ist dieser Schritt jedoch wichtig.

Der Tor-Browser ist ein interessantes Ziel für Hacker und Behörden. Es existieren gefälschte Versionen von Tor, mit denen der Nutzer von vornherein gehackt oder verfolgt werden kann. Vor allem das Tracking im Dark Web ist für Behörden sehr interessant.

Darum sollten Sie die Tor Software nur von der offiziellen Webseite herunterladen: https://www.torproject.org. Vergewissern Sie sich, dass es sich um die aktuelle Version handelt und dass Sie die Software auf dem neusten Stand halten. Nur so nutzen Sie das volle Potential des Tor-Netzwerks mit den neusten Sicherheitsvorkehrungen.

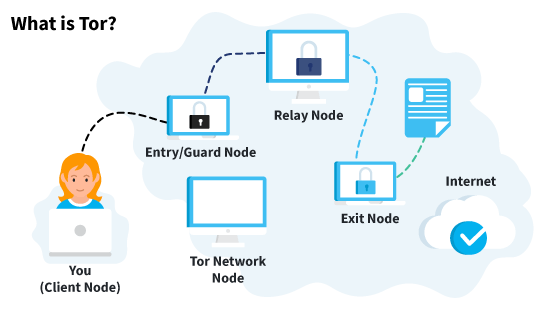

Was genau ist Tor?

Tor ist ein spezieller Browser, mit dem Sie auf das Dark Web zugreifen können. Die meisten Browser, wie Chrome und Firefox, ermöglichen den Zugang zu allen regulierten Webseiten. Alle unregulierten Webseiten können über diese Browser nicht erreicht werden.

Obwohl Tor dafür bekannt ist, dass man mit ihm das Dark Web besuchen kann, benutzen die meisten Benutzer den Browser nur, um das Surface Web (das „normale“ Internet) zu besuchen.

Es ist daher wichtig, dass Sie immer die richtige Version von Tor von der offiziellen Webseite herunterladen: https://www.torproject.org/.

Stellen Sie sicher, dass Sie immer die aktuellste Version herunterladen und Updates immer genehmigen, sobald sie verfügbar sind. Auf diese Weise können Sie sicher sein, dass Sie die sicherste Version von Tor haben.

.onion-Adressen

Mit dem Tor-Browser können Sie auf jede Website zugreifen, solange Sie die Adresse haben. Viele Webseiten im Dark Web haben eine URL, die auf „.onion“ endet. Wenn Sie eine solche Adresse mit einem normalen Browser eingeben, werden Sie nichts sehen.

Tor sorgt dafür, dass der Benutzer so anonym wie möglich surfen kann. Alle Ihre Anfragen innerhalb des Browsers gehen durch ein Netzwerk von anderen Computern, und sie werden ständig ausgepackt, um zum Ziel zu gelangen. Ihre Browsing-Anfrage durchläuft einen Guard-Knoten, mehrere Relay-Knoten und schließlich einen Exit-Knoten, um das Gewünschte abzurufen. Auf diese Weise ist es für andere nicht möglich, Ihr Surfverhalten zu verfolgen.

5. Treffen Sie Sicherheitsvorkehrungen

Bevor Sie den Tor Browser öffnen, unternehmen Sie folgende Schritte:

- Schließen Sie alle unnötigen Programme auf Ihrem Gerät, beispielsweise Netflix, Passwort-Manager.

- Stoppen Sie alle unnötigen Dienste, beispielsweise OneDrive.

- Bedecken Sie Ihre Webcam mit einem Stück Papier. Es ist schockierend, wie einfach Ihre Webcam eingeschaltet werden kann, ohne dass Sie es merken.

- Verwenden Sie ein vertrauenswürdiges und aktuelles Antiviren-Programm.

- Installieren Sie einen hochwertiges und aktualles Anti-Malware-Programm. Für mehr Informationen besuchen Sie unseren Anti-Malware-Bereich.

- Schalten Sie die Standort-Dienste Ihres Gerätes aus. Ihr Standort kann mittels Ihrer IP-Adresse und durch das Gerät selbst ermittelt werden.

- In Windows 10: Einstellungen > Datenschutz > Position > Positionserkennung ausschalten und Verlauf löschen.

- In macOS: Systemeinstellungen > Sicherheit > Allgemein > Häkchen bei „Ortungsdienste deaktivieren“ setzen.

- Wenn Sie Tails oder ein anderes LiveOS verwenden, brauchen Sie sich über Ihren Standort keine Sorgen zu machen.

Sicherheitsmaßnahmen, die Sie ergreifen sollten, sobald Sie Tor geöffnet haben

Dark Web wimmelt es nur so vor Hackern, die jede Schwäche und jede Lücke, die Sie übersehen haben, ausnutzen wollen. Wenn ein Hacker Zugriff zu Ihrem System erlangt, bekommt er auch Zugriff auf jedes Programm, das im Hintergrund läuft.

Grundsätzlich sollten Sie dafür sorgen, dass potenzielle Hacker so wenig Informationen wie möglich über Sie erhalten. Surfen Sie darum nicht blindlings durch das Dark Web und geben Sie niemals persönliche Daten heraus. Klicken Sie niemals auf verdächtige Links. Hinterlassen Sie so wenige Spuren wie möglich. Mit diesen Vorkehrungen minimieren Sie das Risiko, zu einem Ziel von Hackern zu werden.

Wenn Sie den Tor Browser einmal geöffnet haben, sollten Sie nicht die größe des Fensters verändern. Seltsamerweise ist dies sicherer. Außerdem sollten Sie sicherheitshalber nie direkt in den Tor-Browser tippen. Tippen Sie stattdessen Ihre Suche in einem Notizblock ab und kopieren Sie sie in den Browser. Fortgeschrittene Methoden der Verfolgung können Ihre spezifische Art des Tippens identifizieren. Diese Dinge mögen trivial erscheinen, aber sie können dabei helfen, anonymer zu bleiben. Es ist wie ein Spiel „Guess Who?“, je mehr man über Sie weiß, desto einfacher wird es, Sie zu identifizieren. Der Unterschied bei „Guess Who?“ ist, dass man nicht auf Ihr Aussehen achtet, sondern auf Ihre Bildschirmgröße, Ihre Sprache und die Art, wie Sie tippen (neben anderen Dingen).

Es kann auch nicht schaden, zu überprüfen, wie gut Ihr Tor-Browser (oder Ihr alltäglicher Browser, wenn Sie nicht im Dark Web sind) gegen Tracking geschützt ist. Cover Your Tracks ermöglicht es Ihnen, mit nur einem Klick zu überprüfen, ob Ihr Browser gegen Werbe-Tracker, unsichtbare Tracker, sogenannte „akzeptable Werbung“ und Ihren digitalen Fingerabdruck abgesichert ist.

6. Verändern Sie das Sicherheitsniveau des Tor-Browsers und blockieren Sie Skripte

Sie können die Sicherheitsstufe von Tor auf „Sicherer“ oder „Sicherste“ ändern. Natürlich ist die höchste Einstellung die sicherste. Leider verlangsamt diese Einstellung Ihre Internetverbindung erheblich und führt dazu, dass einige Webseiten nicht mehr vollständig funktionieren. Die höchste Sicherheitseinstellung deaktiviert die meisten Video- und Audioformate, einige Schriftarten und Symbole werden möglicherweise nicht richtig angezeigt, JavaScript ist deaktiviert und einige Bilder werden unter anderem möglicherweise nicht richtig angezeigt.

Ändern der Sicherheitsstufe von TOR

Um die Sicherheitsstufe zu ändern, gehen Sie wie folgt vor:

- Öffnen Sie den Tor Browser.

- Klicken Sie auf das kleine Schild-Symbol in der oberen rechten Ecke des Browsers.

- Klicken Sie auf „Erweiterte Sicherheitseinstellungen“.

- Scrollen Sie nach unten zu „Sicherheit“, wenn Sie diesen Abschnitt noch nicht erreicht haben.

- Jetzt wählen Sie „Sicherer“ oder „Sicherste“.

Die Option „Sicherer“ deaktiviert JavaScript nur auf Websites, die nicht „https“-geschützt sind. „Sicherer“ deaktiviert Java Script auf allen Websites. Diese Optionen verbessern Ihre Sicherheit auch auf einige andere Arten, über die Sie im Menü, auf das Sie während der Schritte 4 und 5 stoßen, mehr lesen können.

Ausschalten von Skripten in Tor

Sie können Skripte in Tor auch manuell abschalten, ohne die allgemeine Sicherheitsstufe von Tor zu verändern. Dies könnte eine gute Option für Leute sein, die ein größeres Maß an Kontrolle über den Tor-Browser bevorzugen. So schalten Sie Skripte manuell in Tor aus:

- Navigieren Sie mit Ihrem Tor-Browser zu dieser Adresse: „about:config“.

- Klicken Sie auf die Schaltfläche mit dem Text „I accept the risk“.

- Nun geben Sie Folgendes in die Suchleiste auf der erscheinenden Seite ein: „xpinstall.signatures.required“.

- Doppelklicken Sie auf dieses Stück Text.

- Prüfen Sie, ob „Value“ jetzt „falls“ lautet und „Status“ auf „modified“ steht. Wenn ja, haben Sie JavaScript erfolgreich deaktiviert.

Es ist wichtig, diese Einstellungen zu ändern, da Websites oft Skripte ausführen, ohne Sie darüber zu informieren. Dies ist vor allem im Dark Web gefährlich, da .onion-Websites unreguliert sind und eine Menge Malware im Umlauf ist. Indem Sie Skripte blockieren, verringern Sie das Risiko, dass Ihr Computer infiziert wird. Aber auch das Blockieren von Skripten schützt Sie nicht vor allem Schaden. Daher sollten Sie beim Surfen im Dark Web immer noch Vorsicht walten lassen.

Wenn Sie Skripte für den täglichen Gebrauch in einem anderen Browser deaktivieren möchten, können Sie dies am besten über eine Erweiterung tun.

- Chrome oder Brave: Scriptsafe

- Firefox: NoScript

Mit beiden Erweiterungen können Sie entscheiden, auf welchen Websites JavaScript ausgeführt werden darf und auf welchen nicht. Bitte beachten Sie: Beide Erweiterungen können durch die Deaktivierung von JavaScript alle möglichen regulären Webfunktionen abschalten.

7. Gibt es ein IP,- DNS-, oder WebRTC-Leak?

Trotz aller Vorkehrungen besteht das Risiko eines IP- oder DNS-Leaks. Das würde bedeuten, dass wegen eines Softwarefehlers Ihre IP-Adresse erkannt werden kann.

WebRTC ist ein Protokoll, das in den meisten Browsern verbaut ist und Sprach- oder Videoanrufe ermöglicht. Das Problem dabei ist, dass die meisten Anrufe durch Peer-to-Peer-Verbindungen verlaufen, die eine genaue IP-Adresse benötigen. Möglicherweise wird also Ihre IP-Adresse freigegeben, wenn Sie einen Browser mit aktiviertem WebRTC benutzen, obwohl eine VPN-Verbindungen aktiviert ist.

Dieses Risiko besteht vor allem bei Google Chrome. Eine Lösung ist diese Browser-Erweiterung.

Um sicherzustellen, dass Ihre Verbindung anonym ist, besuchen Sie diese Webseiten:

Hier können Sie testen, ob Ihre echte IP-Adresse sichtbar ist. All diese Seiten tun das gleiche: Ihre IP-Adresse und Ihren Standort anzeigen. Wenn Ihre VPN-Verbindung ordnungsgemäß funktioniert, sind weder IP, noch Standort sichtbar.

8. Was ist Legende und was ist Realität?

Wenn Sie sich dieser Mythen bewusst sind, haben Sie eine bessere Vorstellung davon, was Sie im Dark Web erwarten können und was Sie hoffen können. Indem Sie sich dieser Mythen bewusst sind, ist es weniger wahrscheinlich, dass Sie einem Hacker oder Scammer zum Opfer fallen. Dies sind einige der häufigsten Mythen:

| Legende | Wahrheit |

|---|---|

| Alle kriminellen Machenschaften finden im Dark Web statt | Die meisten Verbrechen geschehen im regulären Internet. Phishing und Betrug kommen häufiger im Surface Web vor als im Dark Web. |

| Das Dark Web ist riesig | Im Vergleich mit dem Deep Web ist das Dark Web relativ klein. Das Deep Web umfasst wissenschaftliche Datenbanken, Online Banking, Unternehmensnetzwerke, E-Mail-Konten und vieles mehr. Damit ist es um ein Vielfaches größer als die 250.000 bis 400.000 Seiten, die im Dark Web existieren. |

| Das Dark Web ist nur etwas für Geeks | Mit den richtigen Vorkehrungen kann jedermann das Dark Web relativ sicher nutzen. Der Tor Browser, VPNs und Tails (oder andere live OS) sind frei erhältlich und auch für Neulinge geeignet. |

| Das Dark Web ist illegal | Das Dark Web selbst ist nicht illegal. Jedoch nutzt der Tor Browser (den Sie für den Zugang zum Dark Web benötigen) sehr starke Verschlüsselung, die in manchen Ländern illegal ist. Dadurch ist die Nutzung des Dark Webs indirekt illegal in manchen Ländern, die generell weitreichende Interneteinschränkungen eingeführt haben, z.B. China, Russland, Weißrussland, die Türkei, der Irak und Nordkorea. |

| Alles, was man im Dark Web tun kann, ist illegal | Weder das Dark Web selbst noch alle dortigen Aktivitäten sind illegal. Ob es sich bei einer Aktivität um eine Straftat handelt, hängt davon ab, aus welchem Land Sie das Dark Web benutzen. Es gilt die Faustregel: Wenn etwas in Ihrem Land illegal ist, ist das gleiche auch im Dark Web illegal. Wenn es illegal ist, Drogen auf der Straße zu verkaufen, ist es auch illegal, Sie im Dark Web zu vertreiben. Es gibt jedoch Ausnahmen. Wenn Sie sich unsicher sind, informieren Sie sich über die geltende Rechtslage. |

9. Benutzen Sie zusätzliche anonyme Dienste

Selbst wenn Ihre Verbindung zum Dark Net vollständig anonymisiert ist, besteht das Risiko, dass Sie versehentlich persönliche Informationen herausgeben, wenn Sie Online-Dienste nutzen wie Suchmaschinen, Browser-Erweiterungen, File-Sharing, Nachrichtendienste, E-Mail etc.

Viele Online-Dienste verwenden Cookies, Tracker und Skripte, um Daten über Ihre Nutzer zu sammeln. Darum ist es ratsam, Alternativen zu nutzen, die Ihre Privatsphäre respektieren.

Private Suchmaschinen

Eine gute private Suchmaschine anstelle von Google ist DuckDuckGo. Im Gegensatz zu vielen anderen Suchmaschinen funktioniert DuckDuckGo auch im Dark Web.

Eine gute private Suchmaschine anstelle von Google ist DuckDuckGo. Im Gegensatz zu vielen anderen Suchmaschinen funktioniert DuckDuckGo auch im Dark Web.

Die zugehörige Onion-Adresse ist https://3g2upl4pq6kufc4m.onion/

DuckDuckGo verwendet das Tor-Netzwerk. Dies macht es für andere schwierig, Ihre Suchanfragen zu Ihnen zurückzuverfolgen.

Andere Alternativen, die auch im Dark Web funktionieren sind

Die Verwendung privater Suchmaschinen ist ein großer Schritt zu einem privateren Internet-Erlebnis.

Sichere Passwörter

Im Dark Web sind sichere Passwörter noch wichtiger als im normalen Surface Web. Wenn Sie sich die Mühe sparen wollen, sich jedes Mal ein sicheres Passwort ausdenken zu müssen und dieses auch noch sicher aufzubewahren, ist ein Passwort-Manager eine gute Lösung. Zwei empfehlenswerte Anbieter sind Bitwarden und LessPass, beide kostenlos und open-source. Am besten laden Sie diese Dienste über die jeweilige Website.

Im Dark Web sind sichere Passwörter noch wichtiger als im normalen Surface Web. Wenn Sie sich die Mühe sparen wollen, sich jedes Mal ein sicheres Passwort ausdenken zu müssen und dieses auch noch sicher aufzubewahren, ist ein Passwort-Manager eine gute Lösung. Zwei empfehlenswerte Anbieter sind Bitwarden und LessPass, beide kostenlos und open-source. Am besten laden Sie diese Dienste über die jeweilige Website.

Dateiverschlüsselung

Wenn Sie im Dark Web Dateien hoch- und runterladen wollen, ist es oft eine gute Idee, diese zu verschlüsseln. Ein verlässliches, kostenloses und open-source Verschlüsselungsprogramm ist PeaZip. Es unterstützt 181 verschiedene Dateitypen. Leider ist es nicht für macOS-Nutzer verfügbar. Hier ist Keka eine sinnvolle Alternative.

Anonyme Uploads

Für das anonyme Teilen und Versenden von Dateien ist OnionShare die richtige Adresse, verfügbar auf Windows, macOS und Ubuntu. File-Sharing-Dienste wie Dropbox sind dafür bekannt, nicht gerade respektvoll mit der Privatsphäre und den Dateien Ihrer Nutzer umzugehen. Mit OnionShare können Dateien jeglicher Größe über einen Webserver versendet werden.

Anonyme Office-Dienste

Eine sichere Alternative zu Google Docs ist Etherpad. Die Software ist vollständig open-source und man braucht nicht einmal einen Account. Cryptpad ist eine andere Alternative, mit der Texte, Tabellen und Präsentation erstellt werden können. Gespeicherte Dateien können nur von Personen mit dem passenden Schlüssel geöffnet werden.

Videotelefonie (VoIP)

Für (Video-)Telefonie gibt es eine Reihe guter Dienste, etwa Linphone und Mumble. Linphone ist kostenlos, open-source und für Windows, macOS, iOS, Android und GNU/Linux erhältlich. Die Software verwendet Ende-zu-Ende-Verschlüsselung.

Im Gegensatz dazu ist Mumble speziell für Gamer entwickelt und bietet keine Ende-zu-Ende-Verschlüsselung, speichert jedoch keine Daten über die getätigten Anrufe. Mumble ist verfügbar auf Windows, macOSX, iOS und Ubuntu.

Wenn Sie mehr wissen möchten, können Sie einen Blick auf unsere Liste der besten Videogesprächsdienste werfen.

Anonyme Messengerdienste

Mit Ricochet oder Signal werden Textnachrichten sicherer versendet, als mit gewöhnlichen Messenger-Apps. Eine weitere gute Option ist TorChat. Diese Funktion ist Teil des Tor-Browsers und ermöglicht es, mit jedem anderen Tor-Nutzer zu chatten. Eine Registrierung ist nicht erforderlich, jeder Nutzer bekommt eine eindeutige numerische ID zugewiesen, unter der Sie erreichbar sind. Um dem gewünschten Chatpartner Ihre ID zukommen zu lassen, können Sie sie entweder persönlich weitergeben und oder eine verschlüsselte E-Mail schicken (siehe nächster Schritt). Hierdurch erreichen Sie einen Grad der Sicherheit und Anonymität, den Sie ansonsten so gut wie nirgendwo finden werden.

Sichere und anonyme E-Mails versenden

Ein vielgepriesener E-Mail-Dienst ist ProtonMail. Die E-Mailkonten von ProtonMail bieten standardmäßig Ende-zu-Ende-Verschlüsselung. E-Mails, die über über Gmail oder Hotmail versendet werden können in der Regel einfach abgefangen und ausgelesen werden. Verschlüsselte E-Mail-Dienste sind eine viel sicherere Option. Oft haben solche sicheren Dienste deutlich strengere Datenlimits; wenn Sie also vorhaben, ausschließlich verschlüsselte E-Mails zu versenden, sollten Sie sich vielleicht mehrere Konten anlegen. Hier eine Liste mit Anbietern für verschlüsselte E-Mails (englisch).

Sie können Sich auch eine temporäre E-Mailadresse zulegen (ein sog. Burner). Der Vorteil ist, dass Sie eine solche Adresse für die Registrierung auf sämtlichen Seiten benutzen können, bei der Registrierung die Adresse bestätigen und sich danach keine Gedanken zu machen brauchen, dass Ihr Postfach von Spam überflutet wird. Einige bekannte Anbieter sind TempMail und Guerrillamail.

Wenn Sie unbedingt Ihre normale E-Mailadresse im Dark Web verwenden möchten, sollten Sie zumindest sicherstellen, dass Ihr E-Mailkonto PGP (Pretty Good Privacy) unterstützt. Mit Mailvelope können Sie PGP zu jedem E-Mailkonto hinzufügen, z.B. auf Gmail, Hotmail etc. Beachten Sie jedoch, dass diese Herangehensweise deutlich unsicherer ist als ein temporärer oder verschlüsselter E-Maildienst. Aus Ihrer regulären E-Mailadresse können eine Menge Informationen über Sie abgeleitet werden.

10. Vermeiden Sie Logins, Plugins, Abos und Zahlungen

Um das Dark Web sicher zu benutzen zu können, sollten Sie immer Ihre Anonymität schützen. Wenn Sie sich bei Nutzer- oder sogar Bankkonten anmelden, gerät Ihre Anonymität in Gefahr.

Melden Sie sich niemals bei Ihrem Online-Banking an, während Sie mit dem Dark Web verbunden sind. Sobald Sie sich irgendwo angemeldet haben, können alle Ihre Aktivitäten mit dem jeweiligen Konto verknüpft werden, egal, ob Sie sich über Tor anmelden oder nicht. Darum sollten Sie sich grundsätzlich nirgendwo einloggen, solange Sie mit dem Dark Web verbunden sind.

Manche Webseiten erfordern jedoch ein Nutzerkonto. In diesen Fällen sollten Sie eine zufällig generierte Wegwerf-Mailadresse benutzen. Erstellen Sie ein Konto, das in keiner Weise mit Ihnen persönlich identifizierbar ist und verwenden Sie dieses Konto, um auf der Website zu surfen.

Ein Benutzerkonto zu erstellen, das nicht zu Ihnen zurückverfolgt werden kann, bedeutet, nicht Ihren Namen, Geburtstag, Hobbys, Interessen, Standort usw. zu verwenden. Je zufälliger und anonymer es ist, desto besser. Weitere Hilfe zum Erstellen eines sicheren Passworts finden Sie in dieser Anleitung.

Die meisten Menschen verwenden zumindest einige Plugins in ihren Browsern. Viele dieser Plugins können persönliche und sensible Informationen über Sie, Ihren Standort und Ihr Online-Verhalten sammeln. Daher ist es besser, diese bei der Suche im Dark Web nicht aktiviert zu haben.

11. Surfen Sie zielgerichtet

Im Dark Web gibt es keinen Suchindex wie Google, Sie müssen Ihre Route kennen, bevor Sie anfangen zu surfen. Informieren Sie sich nach der genauen URL, um die gewünschte Seite zu erreichen. Es ist nicht ratsam, wahllose Webseiten zu besuchen, denn das Dark Web enthält auch die verwerflichsten Teile des Internets, wie beispielsweise Kinderpornografie.

Als Orientierungspunkte im Dark Web gibt es Nachschlageseiten, auf denen Sie aktuelle Links zu beliebten Seiten finden können. Als guter Startpunkt für unerfahrene Nutzer dient „The Hidden Wiki“.

Andere gute Einstiegspunkte ins Dark Web:

- DuckDuckGo, die Suchmaschine, die sich standardmäßig beim Besuch von Tor öffnet

- SearX

- StartPage

The Hidden Wiki

Um das Hidden Wiki zu besuchen, fügen Sie die folgende Adresse in Tor ein: http://zqktlwiuavvvqqt4ybvgvi7tyo4hjl5xgfuvpdf6otjiycgwqbym2qad.onion/wiki/index.php/Main_Page.

Das Hidden Wiki gibt Ihnen Zugang zu zahlreichen Suchmaschinen und Seiten, die Sie im Dark Web besuchen können. Wie Sie sehen können, kann das Navigieren im Dark Web recht einfach sein.

Bedenken Sie, dass das Dark Web weniger reguliert ist als das „normale“ Internet. Es ist also leichter, versehentlich auf fragwürdigen Websites zu landen. Ein gewisses Maß an Vorsicht ist daher empfehlenswert.

Das Hidden Wiki mag wie eine normale Wikipedia-Seite aussehen, ist es aber ganz sicher nicht. Sie enthält zwar durchaus Links zu legitimen Seiten, aber auch Links zu Websites mit illegalem Inhalt. Verwenden Sie also Ihren Verstand, wenn Sie das Hidden Wiki benutzen.

12. Nutzen Sie Krypto-Währungen als Zahlungsmittel

Im Dark Web gibt es zahlreiche Webshops, mit dem bekanntesten, jedoch jetzt abgeschalteten: Silk Road. Viele dieser Shops verkaufen Güter, die in den meisten Ländern illegal sind. Sie sollten Sich darum über die Gesetzeslage in Ihrem eigenen Land im Klaren sein, bevor Sie irgendetwas im Dark Web kaufen.

Im Dark Web gibt es zahlreiche Webshops, mit dem bekanntesten, jedoch jetzt abgeschalteten: Silk Road. Viele dieser Shops verkaufen Güter, die in den meisten Ländern illegal sind. Sie sollten Sich darum über die Gesetzeslage in Ihrem eigenen Land im Klaren sein, bevor Sie irgendetwas im Dark Web kaufen.

Jedoch nicht alles, was im Dark Web verkauft wird, ist illegal. Es ist auch möglich legale Waren zu bestellen, jedoch anonym. Vielleicht möchten Sie nicht, dass jemand von Ihren Einkäufen erfährt.

Im Dark Web verlaufen Zahlungen nicht über reguläre Überweisungen und Banken, sondern über Krypto-Währungen, die die Anonymität des Käufers und Verkäufers wahren.

Die meisten Leute denken bei „Krypto-Währungen“ sofort an Bitcoin. Bitcoin gilt als sicher, verlässlich und anonym. Dies ist aber nicht die ganze Wahrheit.

Es gibt eine Reihe technische Probleme (wiederbenutzte Adressen, „connected nodes”, Tracking-Cookies und Blockchain Analytics), wodurch möglicherweise persönliche Informationen öffentlich werden können. Darum sollten Krypto-Währungen mit einem Fokus auf Anonymität bevorzugt werden. Dazu gehören die bekannten Monero und Zcash, aber auch eine Reihe guter Alternativen. Einen Überblick gibt es hier.

Bevor Sie jedoch etwas im Dark Web kaufen, stellen Sie sicher, dass Sie die Gesetze Ihres Landes kennen und wissen, wie Kryptowährungen funktionieren.

13. Schließen Sie alles, wenn Sie fertig sind

Denken Sie daran, nach dem Surfen im Dark Web alle Browser-Fenster etc. zu schließen. Wenn Sie Tails benutzen, sollten Sie das Betriebssystem herunterfahren und zu Ihrem regulären OS zurückkehren. Um sicher zu gehen, sollten Sie Ihren Computer neustarten.

14. Erkennen Sie, dass Sie nie 100% sicher sind

Auch wenn Sie alle beschriebenen Schritte bis ins kleinste Detail befolgen, gibt es keine Sicherheitsgarantie im Dark Web. Sie können unbemerkt persönliche Informationen herausgeben oder auf einen falschen Link klicken. Hacker sind ständig auf der Suche nach neuen Wegen, Sicherheitssysteme zu umgehen. Möglicherweise befindet sich auch eine Sicherheitslücke in Ihrer Hardware; keiner dieser Schritte wird Sie davor schützen. Wenn Ihr Computer bereits mit Malware infiziert ist, ist Ihre Sicherheit von vornherein verletzt. Kurzgesagt, Sie können eine Menge Vorkehrungen treffen, aber 100%ige Sicherheit existiert nicht.

15. Schlagen Sie nach in Online-Ratgebern, Anleitungen, Blogs, Chats etc.

Das Dark Web kann verwirrend sein, darum haben wir einige Ressourcen gesammelt, die Ihnen weiterhelfen können. Sie brauchen nicht nur auf Nachschlageseiten angewiesen zu sein. Beachten Sie bitte, dass diese Seiten möglicherweise böswillige Informationen oder sogar Malware enthalten können. Nichts im Dark Web ist jemals komplett sicher. Vertrauen Sie niemandem und folgen Sie dem gesunden Menschenverstand. Betreten auf eigenes Risiko.

| Rubrik | Links |

|---|---|

| Foren |

|

| Suchmaschinen |

|

| Blogs |

|

| Nachrichten |

|

Fazit

Mithilfe dieser Anleitung können Sie sich im Dark Web relativ sicher bewegen. Wie jedoch bereits erwähnt, bleibt das Dark Web undurchsichtig und voller Risiken. Möglicherweise kostet es einem viel Mühe, um alle Sicherheitsregeln zu befolgen und möglicherweise bietet es nicht mal eine große Zahl an Webseiten. Wir empfehlen daher, überlegt an die Sache heranzugehen. Und als letzten Rat: Wenn Sie nicht genau wissen, was Sie eigentlich im Dark Web wollen, bleiben Sie dann vielleicht lieber im „Surface“ Web.

Kurze Frage zum Dark Web? Hier finden Sie einige häufig gestellte Fragen und Antworten über das Dark Web und wie Sie darauf zugreifen können.

Um Seiten im Dark Web aufzurufen, benötigt man den Tor-Browser. Dies ist ein besonderer Browser, der die speziellen Dark Web URLs öffnen kann. Außerdem brauchen Sie ein VPN.

Man kann den Tor-Browser wie jede andere Software von einer Webseite herunterladen, in diesem Fall, www.torproject.org.

Eine Dark Web Site ist eine Webseite, deren URL auf .onion endet und daher nur mit dem Tor Browser zugänglich ist. In den Medien werden diese Seiten oft als illegal und kriminell dargestellt, aber das ist längst nicht immer der Fall.

Die meisten Dark Web Websites haben eine .onion-Erweiterung in der URL. Diese URLs sind oft sehr seltsame Kombinationen aus Buchstaben und Zahlen. Aus diesem Grund verwenden viele Leute das Hidden Wiki oder die Suchmaschine DuckDuckGo, um im Dark Web zu surfen.

Das Hidden Wiki ist eine Seite im Dark Web, die ähnlich wie eine Wikipedia-Seite aussieht. Hier finden Sie mehrere Links zu Dark Web-Site.

DuckDuckGo ist eine Suchmaschine wie Google, jedoch speichert DuckDuckGo die Daten der Nutzer nicht. Außerdem werden auch .onion-Webseiten in den Suchresultaten angezeigt.