Der Tor-Browser ist ein Internet-Browser, der es Benutzern ermöglicht, anonym im Internet zu surfen. Er bietet Ihnen auch Zugang zum Darknet. Tor ist ein weltweites Netzwerk von Servern, die speziell für die private Kommunikation entwickelt wurden. Wenn Sie den Tor-Browser nutzen möchten, sollten Sie diese Schritte befolgen:

- Laden Sie sich ein ordentliches VPN herunter, um sich online zu schützen.

- Gehen Sie zur Tor-Projekt Website

- Laden Sie den passenden Tor-Browser für Ihr Betriebssystem herunter.

- Browser installieren

- Klicken Sie auf „Verbinden“.

Sie sind jetzt bereit, mit dem Tor-Browser alle Ecken des World Wide Web zu durchsuchen. Wenn Sie sich nicht sicher sind, welches VPN Sie während der Nutzung von Tor am besten schützt, empfehlen wir CyberGhost:

Weitere Informationen über Tor und eine detaillierte Installationsanleitung finden Sie in unserem vollständigen Artikel unten.

Wenn Sie an Online-Datenschutz und Anonymität interessiert sind, haben Sie wahrscheinlich schon von Tor gehört. Für viele ist Tor die Grundlage für wahre Freiheit im Internet. Aber was ist Tor genau? Wie funktioniert es und warum sollten Sie es verwenden? Worin bestehen die Hauptunterschiede zwischen dem Tor-Browser und anderen privatwirtschaftlichen Lösungen, wie beispielsweise einem VPN oder einem Proxy-Server? Lesen Sie alles darüber in diesem Artikel!

Sicherheit geht vor: Seien vorsichtig, wenn Sie anfangen, Tor zu benutzen!

Wir verstehen sehr gut, dass Sie davon begeistert sind, mit all den Möglichkeiten zu experimentieren, die Tor bietet. Einige dieser Möglichkeiten bergen jedoch große Risiken. Ein Beispiel ist das Darknet. Tor bietet Ihnen Zugang zu diesem dunklen Teil des Internets. Sie sollten aber nicht versuchen, darauf zuzugreifen, ohne genau zu wissen, was Sie tun. Deshalb zeigen wir Ihnen einige Maßnahmen, die Sie ergreifen können, bevor wir Ihnen mehr über Tor erzählen. So kann während der Tor-Browser Nutzung die Sicherheit gewahrt bleiben, besonders wenn Sie das Darknet besuchen.

Zuerst sollten Sie unbedingt die Sicherheitseinstellungen von Tor überprüfen. Tor verwendet ein sehr effektives und zuverlässiges System zur Datenverschlüsselung, wie wir gleich sehen werden. Dennoch kann die Verwendung der Sicherheitseinstellungen von Tor Ihr Online-Erlebnis viel sicherer machen. Zweitens, auch wenn dies für viele ganz offensichtlich sein mag, ist es wichtig, niemals Websites zu besuchen und auf Links zu klicken, denen man nicht vertraut. Natürlich ist das etwas, was Sie immer beachten sollten, unabhängig vom Browser und den Sicherheitsmaßnahmen, die Sie verwenden. Schließlich empfehlen wir Ihnen, ein gutes und sicheres VPN oder Virtual Private Network zu verwenden.

Verwenden Sie ein VPN, um bei der Verwendung von Tor sicher zu bleiben.

Die gleichzeitige Nutzung eines VPNs mit Tor stellt sicher, dass Ihre Daten besser verschlüsselt sind. Darüber hinaus verbirgt das VPN auch Ihre IP-Adresse, indem es die IP-Adresse des von Ihnen verwendeten VPN-Servers und nicht Ihre „echte“, statische IP-Adresse anzeigt. Das bedeutet, dass Sie beim Surfen viel sicherer sind. Ein VPN-Provider, den wir für zusätzliche Sicherheit bei der Nutzung des Tor-Browsers empfehlen, ist CyberGhost. Dieser Anbieter bietet ein sehr zuverlässiges und sicheres Doppel-Verschlüsselungssystem, ist sehr preiswert und hat sogar eine 45-tägige Geld-zurück-Garantie. Das bedeutet, dass Sie es ausprobieren können, ohne sich auf ein Jahresabonnement festlegen zu müssen.

- Hoher Grad an Benutzerfreundlichkeit

- Hohe Qualität zu einem attraktiven Preis

- Torrents und Netflix möglich

Was ist Tor?

Das Team hinter Tor (The Onion Router) bietet kostenlose Open-Source-Software, die es Ihnen ermöglicht, anonym im Internet zu surfen. Ursprünglich wurde das Tor-Netzwerk mit Hilfe der US-Marine entwickelt. Das Netzwerk wurde entwickelt, um es der US Navy und anderen militärischen Organisationen zu ermöglichen, anonym online zu kommunizieren. Heutzutage konzentriert sich Tor hauptsächlich auf seinen Browser und die Entwicklung einiger anderer Datenschutz-Tools, auf die wir später noch kurz eingehen werden.

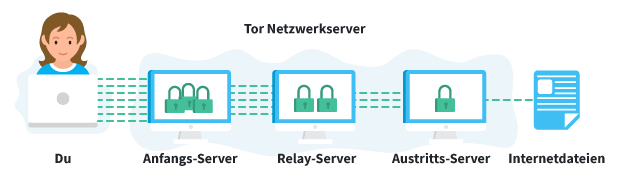

Wie bereits erwähnt, profitiert der Tor-Browser sehr Ihrer Online-Privatsphäre und bis zu einem gewissen Grad Ihrer Sicherheit. Der Browser nutzt das riesige weltweite Servernetzwerk, aus dem das Tor-Netzwerk besteht. Wenn Sie den Tor-Browser verwenden, laufen Ihre Daten über verschiedene Tor-Server (oder „Netzknoten“). Der Datenverkehr wird stark verschlüsselt und langsam Schicht für Schicht an den verschiedenen Knoten dekodiert. Das bedeutet, dass derjenige, der versucht, Sie anhand Ihres Internetverhaltens zu identifizieren, nur auf den letzten Server stolpern wird, durch den Ihr Datenverkehr geleitet wurde, dem „Exit-Knoten“. Mit anderen Worten: Der Tor-Browser macht es unmöglich oder zumindest sehr schwierig, seine Benutzer zu identifizieren.

Um auf das Tor-Netzwerk zugreifen zu können, müssen Sie lediglich den Tor-Browser herunterladen. Alles, was Sie während der Nutzung des Tor-Browsers online tun, wird in dem oben beschriebenen Prozess automatisch verschlüsselt und „anonymisiert“.

Ein Nachteil, der oft erwähnt wird, ist, dass der Tor-Browser im Allgemeinen viel langsamer ist als Ihre bloße Internetverbindung. Da Ihr Online-Verkehr über verschiedene Knoten geleitet wird, muss Ihre Internetverbindung den langen Umweg gehen und wird daher deutlich langsamer.

Wofür verwendet man Tor?

Obwohl die Entwickler von Tor die Software ursprünglich für militärische Zwecke entwickelt haben, hat sie sich zu einem Werkzeug entwickelt, das für alle nützlich sein kann – besonders für diejenigen, die etwas zu verbergen haben oder anderweitig von der Online-Anonymität profitieren möchten. Viele Journalisten und politische Aktivisten nutzen Tor, um nicht verfolgt zu werden. Normalerweise leben diese Menschen in Ländern, in denen die Behörden sie für die Gedanken und Ansichten, die sie online teilen möchten, bestrafen könnten.

Ebenso verwenden Journalisten Tor, um ihre Quellen zu schützen. Wenn eine Quelle nicht riskieren will, enthüllt zu werden, kann sie sensible Informationen über den Tor-Browser kommunizieren. Nicht nur Informationsanbieter, sondern auch Verbraucher sind auf Tor zu finden. Viele Leute benutzen den Tor-Browser, um auf geografische Inhalte zuzugreifen, Zensuren zu umgehen und bestimmte Websites zu besuchen. Schließlich sind viele Seiten, wie z.B. die im Dark Web, für Sie bei Verwendung eines „normalen Browsers“ wie Safari oder Firefox nicht sichtbar.

Eine weitere bekannte Gruppe von Personen, die Tor benutzen, sind Informanten. Einer der bemerkenswertesten Benutzer und Unterstützer von Tor ist zum Beispiel Edward Snowden, der Dokumente über geheime Überwachungsprogramme in den USA enthüllte. Ebenso kann Tor von Mitarbeitern verwendet werden, um Firmen- oder Regierungsgeheimnisse preiszugeben oder illegale oder unmoralische Aktivitäten anzusprechen.

Die dunkle Seite von Tor

Während all dies sehr positiv erscheinen mag, benutzt nicht jeder Tor für das, was man „eine edle Sache“ nennen könnte. Zum Beispiel benutzen viele Hacker und Cyberkriminelle Tor, um anonym zu bleiben, während sie ihre illegalen Geschäfte machen. Tor ist besonders nützlich für Kriminelle, da es den Zugang zum dunklen Netz ermöglicht. Dieser dunkle Teil des Internets enthält mehrere illegale Netzwerke wie den ehemaligen illegalen Marktplatz Silk Road. Dies war früher ein riesiges Netzwerk, in dem Menschen alle möglichen illegalen Gegenstände wie illegale Drogen und Schusswaffen kauften und verkauften. Kurz gesagt, viele Kriminelle benutzen Tor, um nicht erwischt zu werden, wenn sie mit ihren illegalen Aktivitäten beschäftigt sind.

Tor wird nicht nur benutzt, um Anonymität als Internetnutzer zu erlangen. Mit Tor ist es auch möglich, Websites zu hosten, die nur für Personen zugänglich sind, die den Tor-Browser verwenden. Daher wird jede Website, die über das Tor-Netzwerk gehostet wird, nicht von bekannten Suchmaschinen wie Google und Bing indiziert und gefunden. Das macht sie zu einem Teil des dunklen Netzes.

Ist Tor legal?

Die Nutzung von Tor selbst ist in den meisten Ländern völlig legal, insbesondere in der „westlichen Welt“. Wie bereits erwähnt, verwenden einige Leute Tor für illegale Aktivitäten, wegen der Anonymität, die die Software den Benutzern bietet. Die Nutzung von Tor macht diese Aktivitäten nicht weniger illegal. Daher möchten wir Ihnen dringend raten, von solchen Praktiken Abstand zu nehmen.

Datenschutz- und Sicherheitseinschränkungen von Tor

Tor ist nützlich, hat aber definitiv seine Unvollkommenheiten. Das Surfen mit Tor ist nicht so anonym, wie Sie vielleicht hoffen. Obwohl die Leute bei Tor ständig daran arbeiten, ihren Schutz zu verbessern, wurde ihre Software in der Vergangenheit geknackt. Tor hat betont, dass nicht ihr Netzwerk und System beschädigt wurde, sondern einzelne Browser. Obwohl dies den Benutzern etwas Sicherheit geben könnte, zeigt dies immer noch, dass Tor als eigenständige Datenschutzmaßnahme nicht perfekt ist.

Tor ist nützlich, hat aber definitiv seine Unvollkommenheiten. Das Surfen mit Tor ist nicht so anonym, wie Sie vielleicht hoffen. Obwohl die Leute bei Tor ständig daran arbeiten, ihren Schutz zu verbessern, wurde ihre Software in der Vergangenheit geknackt. Tor hat betont, dass nicht ihr Netzwerk und System beschädigt wurde, sondern einzelne Browser. Obwohl dies den Benutzern etwas Sicherheit geben könnte, zeigt dies immer noch, dass Tor als eigenständige Datenschutzmaßnahme nicht perfekt ist.

Mit Hilfe von Internet-Providern ist die Strafverfolgung manchmal in der Lage, die Identität der Benutzer von Tor preiszugeben. Sie tun dies jedoch nur selektiv. Wenn etwas faul ist, können offizielle Organisationen diese Methode versuchen, um eine Website oder eine Person zu präsentieren. Solange Sie sich an das Gesetz halten, passiert Ihnen nichts. Sie sollten sich jedoch darüber im Klaren sein, dass die Verwendung des Tor-Browsers, den viele mit illegalen Aktivitäten im Darknet in Verbindung bringen, die Behörden dazu veranlassen könnte, Sie zu verfolgen.

Mehr Privatsphäre bedeutet nicht mehr Sicherheit.

Datenschutz ist nicht unbedingt gleichbedeutend mit Sicherheit. Tor kann nicht garantieren, dass Sie vor Cyberkriminellen und Cyberkriminellen sicher sind, wenn Sie ihren Browser benutzt. Das Tor-Netzwerk ist unglaublich schwer zu knacken, was durch die Tatsache verstärkt wird, dass sein Code Open-Source ist. Das Gleiche gilt jedoch nicht für Ihren Browser, der relativ leicht zu hacken ist. Selbst Man-in-the-Middle-Angriffe sind auf Tor mit Hilfe von ISPs weiterhin möglich. Glücklicherweise sind sich die Entwickler von Tor dieser Risiken mehr als bewusst und arbeiten ständig daran, die Tor-Software zu verbessern und es den Benutzern so zu erleichtern, sich selbst zu schützen.

Wenn Sie Tor benutzen möchten, sollten Sie immer die neueste Version herunterladen. Es ist klar, dass Tor Einschränkungen hat, aber sie arbeiten auch ständig an besserer, sicherer Software. Davon können Sie nur profitieren, wenn Sie Ihr System so aktuell wie möglich halten.

Ist Tor der Browser für Sie geeignet?

Für den durchschnittlichen Internetnutzer reicht die Anonymität, die Tor bietet, nicht aus, um mit der Nutzung der Software zu beginnen. Das liegt vor allem daran, dass die Verschlüsselung Ihre Verbindung deutlich langsamer macht. Außerdem kostet die Durchführung der Online-Überwachung, wie bereits erwähnt, immer noch Zeit und Geld, was bedeutet, dass Regierungen nicht jeden einzelnen ihrer Einwohner ausspionieren können – und sehr wahrscheinlich auch nicht wollen. Sie müssen sich stattdessen auf verdächtiges Online-Verhalten konzentrieren. Deshalb werden die meisten Leute, die ihre Zeit online verbringen, um, sagen wir, lustige Katzenvideos anzusehen und die nächste Pizzeria zu googeln, höchstwahrscheinlich nicht stark von der Verwendung des Tor-Browsers profitieren.

VPNs: eine Alternative zu Tor

Während Sie mit Tor relativ anonym surfen können, anonymisiert oder schützt der Browser nicht all Ihre anderen Internetaktivitäten. Anwendungen, die außerhalb Ihres Browsers laufen, werden nicht durch das Tor-Netzwerk geschützt. Wenn Sie sicherstellen möchten, dass all Ihre Online-Aktivitäten verschlüsselt und anonymisiert sind, könnte ein VPN eine bessere Lösung für Sie sein. Besonders wenn Sie versuchen, Ihre Verbindung vor Cyberkriminellen zu schützen, z.B. bei der Nutzung eines öffentlichen WiFi-Netzwerks, kann ein VPN sehr nützlich sein.

Während Sie mit Tor relativ anonym surfen können, anonymisiert oder schützt der Browser nicht all Ihre anderen Internetaktivitäten. Anwendungen, die außerhalb Ihres Browsers laufen, werden nicht durch das Tor-Netzwerk geschützt. Wenn Sie sicherstellen möchten, dass all Ihre Online-Aktivitäten verschlüsselt und anonymisiert sind, könnte ein VPN eine bessere Lösung für Sie sein. Besonders wenn Sie versuchen, Ihre Verbindung vor Cyberkriminellen zu schützen, z.B. bei der Nutzung eines öffentlichen WiFi-Netzwerks, kann ein VPN sehr nützlich sein.

Ein VPN ermöglicht es Ihnen, das Internet uneingeschränkt zu nutzen. Es hilft Ihnen, alle geografischen Zensuren und geographischen Einschränkungen im Allgemeinen zu umgehen, wie beispielsweise die von Netflix erzwungenen Einschränkungen. Darüber hinaus verschlüsselt ein VPN den gesamten Datenverkehr und stellt sicher, dass Sie völlig anonym surfen und herunterladen können. Die meisten anständigen VPNs haben auch eine weitaus höhere Internetgeschwindigkeit als der Tor-Browser. Das bedeutet, dass Streaming, Download und Gaming mit einem VPN im Allgemeinen viel einfacher und weniger frustrierend sind als mit dem Tor-Browser.

Es gibt aber auch einige Dinge, die ein VPN nicht kann. Es wird Ihnen keinen Zugang zum Darknet geben, vor allem nicht. Wenn Sie ein VPN beim Besuch des Darknets verwenden, hilft es Ihnen, sich vor Malware, Online-Angriffen und anderen Gefahren zu schützen. Der zweite Vorteil von Tor gegenüber VPNs ist, dass Tor völlig kostenlos ist. Stärker noch, die meisten guten VPNs verlangen eine meist geringe Vergütung pro Monat.

Sollte ich Tor verwenden?

Ob Sie Tor verwenden sollten, hängt stark von Ihren Bedürfnissen ab. Tor ist kostenlos, einfach zu bedienen und eine in der Regel sehr effektive Datenschutzsoftware. Es bietet Ihnen Zugang zum Darknet und mehrere Optionen zum Schutz Ihrer Online-Sicherheit. Auf der anderen Seite ist Tor ziemlich langsam und öffnet die Tür zu sehr vielen Online-Gefahren. Wenn Sie lieber eine schnelle Verbindung haben möchten, z.B. für Streaming, Download und Gaming, empfehlen wir Ihnen ein VPN. Werfen Sie einen Blick auf unser VPN-Review- und Vergleichstool, um herauszufinden, welches VPN am besten zu Ihren Wünschen passt.

Worin besteht der Unterschied zwischen Tor und einem Proxy-Server?

Neben Tor und einem VPN können Sie auch Ihre Privatsphäre und Online-Sicherheit durch die Verwendung eines Proxy-Servers erhöhen. Im Allgemeinen funktionieren Proxy-Server jedoch nur für bestimmte Zwecke und Situationen, wie z.B. den Zugriff auf die Pirate Bay. Selbst dann halten viele sie für weniger effektiv und weniger sicher als Tor und ein gutes VPN. Dennoch fragen sich die Leute oft, wie sich ein Proxy von Tor unterscheidet. Deshalb werden wir uns hier die wichtigsten Unterschiede ansehen.

Was macht ein Proxy-Server?

Ein Proxy-Server, ähnlich wie ein VPN oder Tor, ist eine weitere Möglichkeit, Ihren Online-Verkehr durch einen anderen Server zu leiten, der (im übertragenen Sinne) zwischen Ihrem Computer und dem „Zielserver“ Ihrer Daten steht. Dieser Server ist der Proxy, der Ihnen von der Person, der er gehört, angeboten wird. Die dafür verwendete Einrichtung ist oft recht einfach: Jeder, der den Dienst nutzt, sendet seine Daten über den gleichen Server. All diese Personen erhalten die gleiche §gefälschte“ IP-Adresse.

Warum Tor und ein VPN Sie besser schützen als Proxies?

Die Menschen neigen dazu, Proxies zu präferieren, weil viele von ihnen frei verwendbar sind. Das bedeutet jedoch nicht, dass Proxies tatsächlich die beste Lösung für Ihre Online-Probleme sind. Proxy-Server bieten nur ein gewisses Maß an Anonymität und Online-Sicherheit. Beispielsweise verschlüsseln Proxies Ihre Daten im Allgemeinen nicht wie Tor und VPNs. Außerdem ist die Privatsphäre, die ein Proxy bietet, nicht annähernd so zuverlässig wie beispielsweise ein gutes und sicheres VPN wie PIA.

Ein weiterer Nachteil der Verwendung eines Proxy-Servers ist, dass der Host des Servers genau sehen kann, was Sie online tun. Theoretisch könnten sie diese Informationen sogar protokollieren und Ihnen möglicherweise alle möglichen Probleme bereiten. Das ist der Grund, warum Sie, wenn Sie beabsichtigen, einen Proxy-Server zu verwenden, einen auswählen sollten, der unter der Kontrolle von jemandem steht, dem Sie wirklich vertrauen. Meistens kennen Sie die Identität des Eigentümers nicht, was die Sache erschwert. Er oder sie könnte Ihre Daten sammeln oder sogar Werbung in die Seiten einbinden, die Sie besuchen. Kurz gesagt, ein Proxy-Server bietet Ihnen keine echte Privatsphäre und Sicherheit. Zumindest nicht so, wie es Tor oder ein gutes VPN tun würde.

Wie installiere ich Tor?

Überzeugt, dass Sie Tor nutzen wollen? Die Installation von Tor auf Ihrem Gerät ist überhaupt nicht schwierig. Führen Sie die folgenden Schritte aus und Sie können den Tor-Browser in wenigen Minuten benutzen.

Schritt 1: Gehen Sie zur Tor-Website und klicken Sie auf den Download-Button in der oberen rechten Ecke Ihres Bildschirms.

Schritt 2: Sie befinden sich auf der Download-Seite. Wählen Sie Ihr Betriebssystem aus, indem Sie eines der vier untenstehenden Symbole auswählen. Wie Sie sehen können, können Sie sich für Windows, Mac, Linux oder Android entscheiden. Wenn Sie den Browser in einer bestimmten Sprache herunterladen möchten, können Sie auf „In einer anderen Sprache oder Plattform herunterladen“ klicken.

Schritt 3: Eine Datei wird auf Ihren Computer heruntergeladen. Öffnen Sie diese Datei, um den Installationsprozess zu starten. Wählen Sie Ihre bevorzugte Sprache und drücken Sie dann auf „OK“.

Schritt 4: Das Tor-Browser-Setup wird angezeigt. Wählen Sie den Zielordner (normalerweise müssen Sie hier nichts ändern und das Installationsprogramm erstellt automatisch einen neuen Ordner für Tor) und klicken Sie auf „Install‘.

Schritt 5: Während des Installationsprozesses können Sie sich dafür entscheiden, dass Tor automatisch startet, sobald Sie die Installation abgeschlossen haben. Wenn Sie das nicht getan haben, müssen Sie es selbst öffnen, indem Sie das Programm suchen. Beim ersten Öffnen des Browsers wird das untenstehende Fenster angezeigt. In den meisten Fällen können Sie einfach auf „Verbinden“ klicken und loslegen. Befinden Sie sich jedoch derzeit in einem Land, das Tor aktiv zensiert, wie die Türkei, China oder Ägypten? Dann ist es am besten, zuerst auf „Konfigurieren“ zu klicken. Tor hilft Ihnen, Ihren Browser so zu konfigurieren, dass Sie nicht so sehr von den Online-Beschränkungen Ihres Landes gestört werden.

Schritt 6: Sobald Sie mit der Konfiguration fertig sind, klicken Sie auf „Verbinden“ und Ihr Tor-Browser wird geöffnet. Sie können Tor jetzt frei verwenden.

Andere Tor-Projekte

Abgesehen vom Tor-Browser hat Tor noch eine ganze Reihe anderer Projekte, die alle etwas mit dem Datenschutz im Internet zu tun haben. Das Tor-Projekt, wie das Team genannt wird, arbeitet ständig an Möglichkeiten, die Privatsphäre seiner Nutzer zu schützen und die Online-Freiheit zu verteidigen. Ein Beispiel für eines ihrer Projekte ist Orbot, eine kostenlose Proxy-Anwendung für Android-Geräte. Sie verwendet das gleiche Knotennetzwerk wie der Browser, um Ihre Informationen über das World Wide Web zu transportieren. Orbot unterstützt sowohl Ihre Online-Datenschutzmaßnahmen als auch die Verschlüsselung Ihres Internetverkehrs. Genau wie der Browser, nur für Android.

Abgesehen vom Tor-Browser hat Tor noch eine ganze Reihe anderer Projekte, die alle etwas mit dem Datenschutz im Internet zu tun haben. Das Tor-Projekt, wie das Team genannt wird, arbeitet ständig an Möglichkeiten, die Privatsphäre seiner Nutzer zu schützen und die Online-Freiheit zu verteidigen. Ein Beispiel für eines ihrer Projekte ist Orbot, eine kostenlose Proxy-Anwendung für Android-Geräte. Sie verwendet das gleiche Knotennetzwerk wie der Browser, um Ihre Informationen über das World Wide Web zu transportieren. Orbot unterstützt sowohl Ihre Online-Datenschutzmaßnahmen als auch die Verschlüsselung Ihres Internetverkehrs. Genau wie der Browser, nur für Android.

Ein weiteres Projekt des Tor-Teams ist OONI und konzentriert sich auf die Erkennung von Online-Beschränkungen. OONI, was für Open Observatory of Network Interference steht, überwacht die Internet-Zensur weltweit. Seit 2012 entwickelt sie kostenlose Software, die darauf ausgelegt ist, Online-Blockaden zu erkennen. Die Software schützt Ihr Gerät weder, noch umgeht sie die gefundenen Einschränkungen. Es ist einfach ein Mittel, um einen Einblick in die globale Situation rund um Online-Beschränkungen und Zensur zu erhalten. Auf der OONI-Website können Sie mehr über die Ergebnisse von OONI erfahren.

Nicht alle Projekte von Tor sind noch aktiv. Das Tor-Projekt hat einmal ein Chat-Programm erstellt, das die gesamte Kommunikation verschlüsselt. Sie nannten es Tor Messenger. Mit diesem Programm können Sie immer noch alle Ihre regulären Dienste wie Google Talk, Facebook Messenger und Twitter nutzen, aber Ihre Chatdaten werden anonymisiert. Es konnten auch keine Protokolle geführt werden, so dass Ihre Nachrichten völlig sicher waren. Die Updates des Tor Messengers wurden jedoch ab April 2018 eingestellt, was bedeutet, dass die Software nicht mehr so sicher ist wie früher. Aus diesem Grund empfehlen wir, Tor Messenger nicht mehr zu verwenden.

Nicht alle Projekte von Tor sind noch aktiv. Das Tor-Projekt hat einmal ein Chat-Programm erstellt, das die gesamte Kommunikation verschlüsselt. Sie nannten es Tor Messenger. Mit diesem Programm können Sie immer noch alle Ihre regulären Dienste wie Google Talk, Facebook Messenger und Twitter nutzen, aber Ihre Chatdaten werden anonymisiert. Es konnten auch keine Protokolle geführt werden, so dass Ihre Nachrichten völlig sicher waren. Die Updates des Tor Messengers wurden jedoch ab April 2018 eingestellt, was bedeutet, dass die Software nicht mehr so sicher ist wie früher. Aus diesem Grund empfehlen wir, Tor Messenger nicht mehr zu verwenden.

Fazit

Tor ist ein großer Champion in der Welt des Online-Datenschutzes. Der Browser bietet den Nutzern die Freiheit, jede beliebige Website zu besuchen und bietet ihnen ein gewisses Maß an Online-Anonymität. Dieser Schutz ist jedoch auf den Browser beschränkt und deckt nicht alle Internetaktivitäten ab, wie es ein VPN tun würde. Darüber hinaus wird Tor von der Strafverfolgung oft genau beobachtet, da illegale Unternehmen und Kriminelle den Browser oft für illegale Aktivitäten nutzen. Der Service ist kostenlos und einfach herunterzuladen, hat aber seine Grenzen. Wenn Sie sich dazu entscheiden, den Tor-Browser zu verwenden, seien Sie immer vorsichtig bei unregulierten Websites und schützen Sie sich mit einer geeigneten Antivirensoftware vor Malware. Wir empfehlen auch andere Sicherheitsmaßnahmen in Kombination mit Tor, wie z.B. ein gutes VPN. Wenn Sie sich gut schützen und Ihre Entscheidungen durchdenken, kann der Tor-Browser ein tolles, anonymes und kostenloses Interneterlebnis bieten.