Les cybercriminels utilisent un ensemble de techniques courantes, notamment l’hameçonnage, des programmes malveillants, des rançongiciels et des virus, pour attaquer les entreprises de toutes tailles. Même si, en règle générale, seules les violations de données touchant de grands noms font l’objet d’une couverture médiatique, plus de 50 pour cent des PME en subissent au moins une chaque année.

Voici quelques conseils de cybersécurité que vous pouvez appliquer pour protéger les données de votre entreprise.

- Créez un plan de cybersécurité. Évaluez vos vulnérabilités et rédigez des solutions pour chacune d’entre elles.

- Appliquez une politique de « bureau rangé ». Demandez aux salariés de protéger correctement les données confidentielles.

- Installez un pare-feu. Créez une barrière invisible qui analyse le trafic entrant pour détecter des menaces de sécurité.

- Utilisez un programme antivirus pour identifier et juguler les menaces sur les ordinateurs de bureau et portables et les tablettes.

- Protégez les appareils mobiles en élaborant des protocoles de sécurité pour les smartphones et les autres appareils connectés qui accèdent au réseau de votre entreprise.

- Appliquez des protocoles de mots de passe sécurisés et utilisez un gestionnaire de mots de passe pour générer et stocker des mots de passe complexes uniques pour tous les salariés.

- Protégez votre WiFi. Masquez votre réseau aux yeux des tiers et protégez votre routeur à l’aide d’un mot de passe.

- Effectuez des sauvegardes de vos données. Faites-le quotidiennement et stockez-les dans un emplacement sécurisé et hors site.

- Utilisez l’authentification multifacteurs. Exigez davantage qu’un identifiant et un mot de passe pour autoriser l’accès à vos données.

- Sécurisez vos canaux de paiement en maintenant vos logiciels à jour et en utilisant un ordinateur dédié pour les paiements en ligne.

Lisez notre article complet pour plus de détails pour protéger votre entreprise contre les cybermenaces.

Si vous êtes à la tête d’une PME, la protéger contre les cyberattaques ne vous semble peut-être pas être une priorité. Entre la gestion des salariés, le marketing et le remplissage du carnet de ventes, il paraît impossible d’ajouter la cybersécurité à la liste, en particulier sans équipe informatique.

Mais protéger votre entreprise des cybercriminels devrait être une priorité.

Selon CyberSecurity Magazine, 43 % de toutes les fuites de données concernent des PME et plus de 60 % d’entre elles en ont signalé une au cours des 12 derniers mois.

Apprenez-en davantage sur les types de cyberattaques les plus courants, comment évaluer les vulnérabilités de votre entreprise et les dix conseils de cybersécurité qui vous permettront de prémunir votre organisation d’une faille de sécurité.

Quels sont les types de cyberattaques les plus courants ?

Chaque fois qu’il y a quelque chose à voler ou de l’argent facile à disposition, des pirates sont aux aguets prêts à soutirer des sommes non négligeables à des victimes innocentes. Bien que leurs méthodes évoluent constamment, les pirates s’appuient sur quelques stratégies éprouvées.

Attaques par hameçonnage

![]() Les cybercriminels cherchent à installer un programme malveillant sur un appareil par le biais de tentatives d’hameçonnage. Ces courriels semblent provenir d’authentiques individus ou organisations et contiennent une pièce jointe ou un lien suspect. Ce lien télécharge du code malveillant sur l’appareil de l’utilisateur lorsque celui-ci clique dessus ou l’ouvre dans le cas d’une pièce jointe.

Les cybercriminels cherchent à installer un programme malveillant sur un appareil par le biais de tentatives d’hameçonnage. Ces courriels semblent provenir d’authentiques individus ou organisations et contiennent une pièce jointe ou un lien suspect. Ce lien télécharge du code malveillant sur l’appareil de l’utilisateur lorsque celui-ci clique dessus ou l’ouvre dans le cas d’une pièce jointe.

Parfois, les liens d’hameçonnage redirigent les utilisateurs vers de faux sites internet qui reproduisent ceux de véritables entreprises, dans l’espoir qu’ils communiquent des informations confidentielles, tels des identifiants ou des données de cartes bancaires. L’usurpation d’identité commence souvent par une attaque par hameçonnage, veillez donc à ce que vos salariés (en particulier vos cadres !) soient protégés contre cette fraude.

Programmes malveillants

Comme cette appellation le laisse entendre, un programme malveillant est un logiciel qui effectue des actions malicieuses sur l’appareil sur lequel il est installé. Il s’agit d’un terme générique regroupant virus et rançongiciels, mais également d’autres logiciels, comme les bots, les logiciels-espions ou les enregistreurs de frappe.

Grâce à ces programmes malveillants, les pirates peuvent contrôler un ordinateur à distance, espionner l’activité de l’utilisateur, collecter données et frappes, voire utiliser un appareil infecté pour lancer des attaques sur d’autres appareils connectés et diffuser des programmes malveillants.

Attaques par rançongiciels

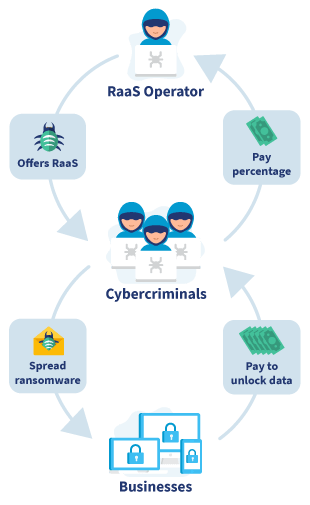

Les attaques impliquant des rançongiciels sont en plein essor et tendent à faire parler d’elles lorsqu’elles visent des cibles en vue. Ce type de cyberattaque repose sur le fait d’introduire un programme malveillant sur un appareil ou dans un système informatique puis d’empêcher un utilisateur d’accéder à ses données, jusqu’au paiement d’une importante somme d’argent au cybercriminel.

À ce jour, la plus vaste attaque par rançongiciel était WannaCry en 2017. Au cours de celle-ci, plus de 250 000 ordinateurs dans 150 pays ont été touchés. De nombreuses entreprises reconnues mondialement et leurs données ont également été ciblées, notamment FedEx, le système de santé publique britannique, Hitachi et Nissan.

Virus

![]() La raison d’être d’un virus informatique est d’infecter un appareil et de rapidement se propager à d’autres, que ce soit via un réseau connecté ou des actions effectuées sur l’appareil infecté (comme l’envoi de courriels d’hameçonnage à la liste de contacts d’un utilisateur).

La raison d’être d’un virus informatique est d’infecter un appareil et de rapidement se propager à d’autres, que ce soit via un réseau connecté ou des actions effectuées sur l’appareil infecté (comme l’envoi de courriels d’hameçonnage à la liste de contacts d’un utilisateur).

De nouveaux virus informatiques font parler d’eux à une fréquence alarmante. L’un des plus célèbres est Mydoom, un ver informatique ayant causé 38 millions de dollars de dommages.

Dix conseils de cybersécurité que vous pouvez mettre en pratique aujourd’hui

L’aspect positif c’est qu’il existe de simples conseils de cybersécurité que les entreprises de toutes les tailles peuvent (et devraient) suivre pour réduire les risques de cyberattaque.

1. Élaborer un plan de cybersécurité

Même si votre entreprise ne dispose pas de nombreuses politiques et procédures documentées, vous devriez prendre le temps de rédiger un plan de cybersécurité. Un plan écrit permet à tous les membres de votre organisation de rapidement comprendre les tenants et aboutissants en matière de sécurité technologique.

Pour débuter, identifiez les vulnérabilités de votre organisation et les mesures à prendre pour atténuer les risques. Votre service informatique est toujours la meilleure ressource pour effectuer cela. Si vous ne disposez pas d’une telle équipe, veillez à vous pencher sur les outils gratuits énumérés ci-dessous.

2. Instaurer une politique du « bureau rangé »

Bien que cela puisse ressembler à ce que votre mère pouvait vous demander, une politique du « bureau rangé » est motivée par des questions de sécurité professionnelle et non des désirs maternels d’ordre et de propreté. La mise en œuvre d’une politique de « bureau rangé » répond également aux exigences de certaines certifications.

Des normes, comme le règlement général sur la protection des données (RGPD), exigent des efforts pour garantir l’intégrité et la confidentialité des données. D’autres, comme l’ISO 27001, incluent une exigence spécifique dite « du bureau propre et de l’écran vide ».

Lorsqu’une entreprise instaure une telle politique, elle demande à ses salariés de stocker de manière sécurisée les données confidentielles et vulnérables à la fin de chaque journée de travail. Des notes sur les clients aux clés USB en passant par les post-its sur lesquels sont notés des mots de passe (sérieusement ?!), les informations privées peuvent tomber entre de mauvaises mains de bien des façons lorsqu’elles ne sont pas traitées soigneusement.

A minima, votre politique du « bureau rangé » devrait exiger de tous les employés qu’ils enlèvent de leur espace de travail tout élément ayant un caractère confidentiel et stockent toutes les données dans un emplacement sécurisé. Les salariés devraient également :

- Verrouiller les ordinateurs portables et les autres appareils lorsqu’ils ne sont pas utilisés.

- Verrouiller les appareils et postes de travail à la fin de la journée.

- Stocker les supports amovibles en sécurité lorsqu’ils ne sont pas utilisés.

- Effacer les tableaux blancs et autres affichages, afin qu’ils ne contiennent aucun identifiant important ou donnée confidentielle.

- Ne jamais laisser d’informations personnelles et privées sur des appareils appartenant à l’entreprise.

Vous devriez également inclure une version écrite de votre politique de « bureau rangé » dans votre politique de cybersécurité et la communiquer à vos salariés durant le processus d’intégration. Des rappels trimestriels constituent aussi une bonne pratique.

3. Mettre en place un pare-feu

Lorsque vous installez un pare-feu, vous dressez une barrière invisible qui filtre l’intégralité de votre trafic internet avant qu’il n’atteigne votre réseau local ou vos appareils. Il existe des pare-feux matériels et logiciels, et vous devriez envisager d’installer les deux pour profiter d’une protection supplémentaire. Vous devriez également demander à tous vos salariés travaillant à distance d’installer un pare-feu sur leurs appareils avant d’accéder au réseau de votre entreprise.

Les pare-feux filtrent les données indésirables à l’aide de règles. Vous déterminez ces dernières durant l’installation, ce qui vous permet d’ajuster à votre guise les niveaux de protection. Vous pouvez en apprendre davantage sur les pare-feux et sur les raisons d’en utiliser un ici.

4. Installer un logiciel antivirus

![]() Vous devriez installer un solide logiciel antivirus sur tous les appareils utilisés au sein de votre entreprise afin de surveiller les activités suspectes.

Vous devriez installer un solide logiciel antivirus sur tous les appareils utilisés au sein de votre entreprise afin de surveiller les activités suspectes.

Un programme antivirus fonctionne discrètement en arrière-plan, analyse votre appareil afin d’identifier différentes menaces, comme les programmes malveillants, les virus et les bots, et prend des mesures immédiates pour les contenir. Découvrez les programmes antivirus que nous recommandons aux PME.

Les systèmes d’exploitation intègrent souvent leurs propres mesures antivirus. Il est essentiel de maintenir en permanence votre système d’exploitation à jour, car des correctifs de sécurité sont souvent publiés pour mieux protéger votre appareil.

N’oubliez pas d’appliquer ce conseil de cybersécurité à tous les appareils personnels que vos salariés utilisent durant leur journée de travail, y compris lorsqu’ils télétravaillent.

L’une des principales faiblesses des organisations vient des appareils appartenant aux salariés susceptibles d’infecter les réseaux professionnels. C’est particulièrement le cas si vous laissez vos employés apporter leurs propres appareils, ces derniers doivent être soumis aux mêmes mesures de sécurité que ceux fournis par l’employeur.

5. Ne pas négliger les appareils mobiles

En parlant d’appareils, vous ne devriez pas uniquement craindre le téléphone ou l’ordinateur portable d’un salarié. Les montres connectées et autres appareils intelligents représentent également un risque pour les réseaux professionnels. Même si ce n’est pas votre intention, de nombreux appareils intelligents, comme des appareils électroménagers, des gadgets et même des voitures électriques sont reliés aux réseaux d’entreprise.

Votre plan de cybersécurité devrait a minima exiger deux choses : les utilisateurs d’appareils de ce type doivent respecter des protocoles solides en matière de création de mots de passe et maintenir les systèmes d’exploitation de tels appareils à jour.

6. Adopter des protocoles solides pour les mots de passe

![]() Générer et garder une trace des mots de passe complexes est une source de frustration pour les employés de bureau. Cela amène de nombreux salariés à écrire leurs mots de passe sur des post-its et à les coller sur les moniteurs ou les cloisons, et à utiliser le même mot de passe pour plusieurs comptes.

Générer et garder une trace des mots de passe complexes est une source de frustration pour les employés de bureau. Cela amène de nombreux salariés à écrire leurs mots de passe sur des post-its et à les coller sur les moniteurs ou les cloisons, et à utiliser le même mot de passe pour plusieurs comptes.

Ce phénomène, parfois désigné fatigue de mot de passe, est un problème répandu, le centre de recherche Pew Research Center a même mené une étude sur le sujet. Cette dernière a mis en évidence que 49 % des utilisateurs écrivent des mots de passe (article en anglais), ce qui représente une énorme menace en matière de cybersécurité.

Adoptez une politique pertinente en matière de mot de passe. Si vous souhaitez vraiment alléger ce fardeau, intégrez un gestionnaire de mots de passe dans votre politique de cybersécurité. De nombreuses applications tierces sont spécialement conçues à cette fin. Elles génèrent des mots de passe robustes et les stockent sur un serveur sécurisé.

Vous pouvez également choisir d’utiliser le gestionnaire de mots de passe intégré au navigateur approuvé par votre entreprise. Ces méthodes sont bien plus sécurisées qu’un mot de passe écrit sur un post-it collé sur un moniteur.

7. Sécuriser votre réseau WiFi

Le réseau WiFi est un point particulièrement vulnérable dans toutes les entreprises. Même avec une protection par mot de passe, la menace d’un piratage reste bien réelle. C’est également un conseil très simple à mettre en œuvre.

Le réseau WiFi est un point particulièrement vulnérable dans toutes les entreprises. Même avec une protection par mot de passe, la menace d’un piratage reste bien réelle. C’est également un conseil très simple à mettre en œuvre.

Masquez votre réseau WiFi, afin que son nom ne soit pas visible par les appareils environnants. Vous pouvez le faire sur votre routeur ou votre point d’accès sans fil. En masquant votre SSID (Service Set Identifier), le nom de votre réseau WiFi est invisible. N’oubliez pas d’utiliser un mot de passe complexe sur votre routeur.

8. Effectuer des sauvegardes régulières des données

Vous devriez prendre l’habitude de sauvegarder régulièrement toutes les données importantes. Notamment l’intégralité des documents, tableurs, informations financières, échanges, fichiers de ressources humaines, informations confidentielles… tout ce qui a une valeur. Cela concerne également le stockage dans le cloud.

Vous pouvez également configurer des sauvegardes automatisées, afin de ne pas avoir à le faire manuellement tous les jours. Veillez à stocker vos fichiers de sauvegardes dans un autre emplacement sécurisé et vérifiez périodiquement que les sauvegardes se déroulent comme prévu.

9. Utiliser l’authentification multifacteurs

![]() L’utilisation de l’authentification à deux facteurs (2FA), en plus d’un mot de passe, est également une bonne astuce de cybersécurité pour protéger votre entreprise. Une fois la 2FA activée, la connexion nécessitera davantage que la simple connaissance d’un identifiant et d’un mot de passe.

L’utilisation de l’authentification à deux facteurs (2FA), en plus d’un mot de passe, est également une bonne astuce de cybersécurité pour protéger votre entreprise. Une fois la 2FA activée, la connexion nécessitera davantage que la simple connaissance d’un identifiant et d’un mot de passe.

En règle générale, le second facteur est un code envoyé par SMS ou consultable dans une application dédiée (telle que Google Authenticator). Cela peut également prendre la forme de données biométriques, de trois lettres issues d’une phrase secrète ou d’un jeton matériel spécialisé. Si vos applications et autres ressources sont compatibles avec l’authentification à deux facteurs, utilisez-la.

10. Sécuriser vos canaux de paiement

Vérifiez que vos banques et services de traitement des cartes de paiement utilisent des outils validés et des services de lutte contre la fraude fiables, et que votre entreprise répond à toutes les exigences spécifiques en matière de sécurité énoncées par vos services de traitement des paiements. Vous trouverez ces dernières dans le contrat qui vous lie à chacun de ces services.

Veillez également à appliquer toutes les mises à jour logicielles dès leur publication. Dans la mesure du possible, utilisez un ordinateur dédié pour le traitement des cartes de paiement et ne l’utilisez qu’à cette fin.

Outils pour évaluer vos vulnérabilités en matière de cybersécurité

Il existe plusieurs outils gratuits conçus pour aider les chefs d’entreprise à identifier les secteurs vulnérables et à créer un plan de cybersécurité robuste. Bien qu’il s’agisse d’outils très centrés sur les États-Unis, en matière de cybersécurité, les conseils et stratégies sont les mêmes à travers le monde.

| Ressource | Description |

|---|---|

| Outil de planification de la FCC | La Commission fédérale des communications (FCC, Federal Communications Commission) est une agence gouvernementale américaine qui régule les communications domestiques et internationales émises au moyen de la télévision, de la radio, de satellite et du câble aux États-Unis et dans ses territoires. Elle met en œuvre et fait appliquer l’ensemble des lois et règlements liés à de telles communications. Elle propose également un outil gratuit à destination des PME baptisé Cyberplanner (site en anglais). À l’aide de cet outil, vous pouvez élaborer une politique de cybersécurité pour votre entreprise. |

| Outils de la CISA | La Cybersecurity and Infrastructure Security Agency (CISA) est une agence gouvernementale américaine qui surveille et traite les cybermenaces. Sa Cyber Resilience Review (CRR) (site en anglais) est un outil d’autoévaluation qui étudie dix domaines professionnels courants et prépare une analyse des lacunes visant à identifier les failles de votre entreprise. L’agence propose également aux entreprises américaines un programme baptisé Cyber Hygiene : Vulnerability Scanning (site en anglais). Celui-ci les aide à renforcer la sécurité des programmes qui accèdent à internet dans votre entreprise et leur recommande les meilleures pratiques modernes en matière de sécurité. Vous devez vous inscrire pour pouvoir profiter du service, mais une fois les formalités remplies, il fonctionne de manière automatisée et génère régulièrement des rapports. Des ressources sont également disponibles pour les entreprises susceptibles de rencontrer des problèmes de sûreté de la chaîne d’approvisionnement : ITC Supply Chain Risk Management Toolkit (site en anglais). Grâce à celles-ci, les entreprises peuvent être bien mieux informées et prendre des mesures pour réduire les risques de sécurité associés à leurs chaînes d’approvisionnement. |

| Campagne STOP. THINK. CONNECT.™ | Cette initiative du département de la Sécurité intérieure des États-Unis (U.S. Department of Homeland Security) vise à sensibiliser davantage sur les cybermenaces et à aider les internautes à rester en sécurité en ligne. La majorité de ces ressources vise les consommateurs, mais certains outils aideront les entreprises à améliorer leur cybersécurité (site en anglais). |

Conclusion

Lutter contre les cyberattaques n’est pas une tâche facile, mais cela reste possible. Tous les chefs d’entreprises doivent faire preuve de vigilance face à la menace omniprésente que représentent les cybercriminels et les failles de sécurité présentes sur leur réseau. Cela commence par identifier les vulnérabilités puis prendre les mesures nécessaires pour atténuer les risques, comme utiliser un pare-feu et un bon programme antivirus.

Vous devriez également activer l’authentification à deux facteurs (2FA) et demander à vos employés d’utiliser des mots de passe complexes uniques. Sécuriser votre réseau WiFi et effectuer des sauvegardes quotidiennes de vos données sont également de bonnes mesures à prendre.

En mettant en œuvre les conseils de cybersécurité présentés dans cet article, vous pouvez protéger votre entreprise et disposer de meilleures chances de repousser les cybercriminels.

Vous n’avez pas trouvé les éléments que vous cherchiez dans notre article ? Vous avez encore des questions ? Consultez notre FAQ ci-dessous.

Vous pouvez recourir à plusieurs solutions techniques, comme installer un pare-feu, utiliser un antivirus et masquer votre WiFi professionnel.

Vous pouvez également former vos employés sur le plan de cybersécurité de votre entreprise et la politique de « bureau rangé », exiger qu’ils utilisent l’authentification à deux facteurs (2FA) et utiliser un gestionnaire de mots de passe qui générera et stockera en toute sécurité des mots de passe complexes uniques pour les utilisateurs.

Bien que rien ne puisse garantir que vous ne serez jamais victime d’une cyberattaque, ces mesures en réduiront considérablement la probabilité.

La cybersécurité repose sur une approche en cinq axes de la protection des données. Cela inclut :

- Confidentialité : seuls les utilisateurs autorisés peuvent accéder aux données

- Intégrité : les données ne sont pas modifiées de manière inappropriée

- Disponibilité : les données sont disponibles sur demande pour les utilisateurs autorisés

- Responsabilité : tous les individus ayant accès aux données sont responsables de celles-ci

- Authentification : validation de tous les utilisateurs, appareils et données

Lisez notre article complet pour découvrir comment protéger votre entreprise contre les cyberattaques.

Les courriels d’hameçonnage représentent la plus grande menace pour les PME, car ils semblent souvent tout à fait authentiques.

Si un employé ouvre une pièce jointe corrompue ou clique sur un mauvais lien, des programmes malveillants peuvent être téléchargés sur un appareil et infecter l’intégralité d’un réseau professionnel. Cela peut également déclencher une attaque par rançongiciel, un virus qui se multiplie et infecte davantage d’appareils, et peut même espionner les frappes des touches d’un utilisateur ou prendre le contrôle complet d’un appareil.

La stratégie de votre entreprise en matière de cybersécurité devrait inclure une évaluation des vulnérabilités potentielles, les mesures à prendre pour les corriger et toutes les politiques que les salariés devraient connaître et appliquer pour atténuer la menace d’une cyberattaque.

Consultez notre article complet pour davantage de conseils pour élaborer une stratégie de cybersécurité pour votre PME.